Serangan dunia maya biasa terjadi di dunia internet. Oleh karena itu, setiap detik, kita berisiko kehilangan informasi kita. Salah satu metode yang paling banyak digunakan saat ini adalah serangan Man-in-the-Middle . Melalui ini, ia berusaha mengganggu komunikasi antara dua atau lebih perangkat, dan dengan demikian mendapatkan data yang dikirimkan. Namun, dengan beberapa rekomendasi Anda dapat mengatur navigasi tanpa takut menjadi korban peretas.

Apa itu serangan Man-in-the-Middle?

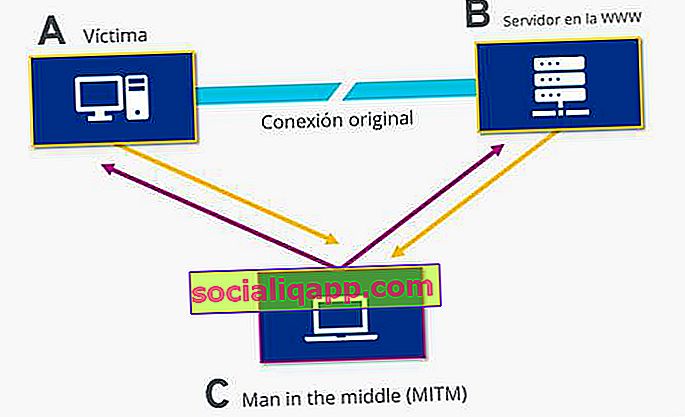

Setiap detik kami tetap berselancar di dalam jaringan, kami berada di bawah risiko serangan dunia maya. Di antara yang paling dikenal, dan yang anggap sebagai peringatan, adalah serangan Man-in-the-Middle, juga dikenal sebagai MitM atau serangan perantara . Ini terdiri dari seseorang atau perangkat lunak yang mengganggu komunikasi antara komputer atau perangkat, yang memungkinkan pihak ketiga memiliki akses ke informasi yang dikirimkan. Ide serangan ini adalah untuk mengalihkan data dan mengontrolnya.

Kemajuan teknologi juga memungkinkan terjadinya evolusi risiko di Internet. Sebelumnya, peretas harus memanipulasi saluran fisik untuk mencapai intersepsi komunikasi. Ini tidak lagi diperlukan. Penggunaan jaringan bersama membuat proses lebih mudah bagi pihak ketiga untuk melakukan serangan MitM. Melalui ini, ia berusaha untuk mengesampingkan protokol keamanan , untuk mengakses informasi terenkripsi dari perangkat yang berkomunikasi. Secara umum, serangan ini biasanya ditujukan pada transaksi online yang melibatkan uang.

Jenis serangan Man-in-the-Middle

Risiko menderita serangan MitM bersifat laten setiap saat. Kenyataannya adalah tidak ada satu cara untuk masuk ke komunikasi data . Peretas tidak melakukan semuanya secara kebetulan, dia tahu korbannya untuk menerapkan metode yang paling tepat dan menipu dia. Jenis serangan Man-in-the-Middle meliputi:

- Serangan berdasarkan server DHCP: Saat berbicara tentang DHCP, ini memungkinkan Anda untuk menetapkan alamat IP dan semua pengaturannya secara dinamis. Jika server DHCP palsu dibuat, maka itu akan mengambil alih kendali alokasi alamat IP lokal. Dengan ini, Anda akan dapat mengalihkan dan memanipulasi lalu lintas informasi berkat fakta bahwa ia dapat menggunakan gateway dan server DNS untuk mendukungnya.

- Keracunan cache ARP: ARP atau Address Resolution Protocol memungkinkan resolusi alamat IP dari jaringan LAN menjadi alamat MAC. Segera setelah protokol mulai bekerja, alamat IP dan MAC dari mesin yang meminta dikirim, serta IP mesin yang diminta. Akhirnya informasi tersebut disimpan dalam cache ARP. Untuk mendapatkan akses ke data ini, maka hacker akan membuat ARP palsu. Ini akan memungkinkan alamat MAC penyerang untuk terhubung ke IP jaringan dan menerima semua informasi yang dikirimkan.

- Serangan berdasarkan server DNS: DNS atau Sistem Nama Domain bertugas menerjemahkan nama domain menjadi alamat IP dan menyimpannya dalam cache untuk mengingatnya. Ide penyerang adalah memanipulasi informasi dalam cache ini, mengubah nama domain dan mengarahkan ke situs lain.

Jenis dekripsi dalam MitM

Setelah komunikasi dicegat, saatnya tiba ketika data yang diperoleh harus didekripsi . Terkait serangan Man-in-the-Middle, penyerang biasanya berfokus pada empat cara untuk mengakses informasi:

- HTTPS spoofing: HTTPS adalah protokol yang memastikan bahwa situs web yang Anda kunjungi menyimpan data Anda dengan aman. Tetapi seorang peretas memiliki kemampuan untuk membobol keamanan ini. Instal sertifikat root keamanan palsu. Browser tertipu sehingga meyakini bahwa situs tersebut aman dan mengizinkan akses ke kunci enkripsi. Dengan ini, penyerang akan dapat memperoleh semua informasi yang didekripsi dan mengembalikannya kepada pengguna tanpa dia sadari bahwa dia telah dilanggar.

- BEAST di SSL: dalam bahasa Spanyol dikenal sebagai kerentanan browser di SSL / TLS. SSL dan TLS adalah dua protokol keamanan lain yang berusaha melindungi informasi pengguna. Dalam hal ini, peretas memanfaatkan kelemahan enkripsi blok untuk mengalihkan dan mendekripsi setiap data yang dikirim antara browser dan server web. Dengan cara ini, ia mengetahui lalu lintas internet korban.

- Pembajakan SSL: saat Anda memasuki situs web, browser pertama-tama membuat sambungan dengan protokol HTTP, lalu masuk ke HTTPS. Ini memungkinkan sertifikat keamanan diberikan, sehingga memastikan bahwa pengguna menavigasi dengan aman. Jika ada penyerang, maka penyerang akan mengalihkan lalu lintas ke perangkat Anda sebelum koneksi ke protokol HTTPS tercapai. Dengan cara ini Anda dapat mengakses informasi korban.

- SSL Stripping - Penyerang menggunakan serangan MitM dari keracunan cache ARP. Melalui ini, Anda akan membuat pengguna memasukkan versi HTTP dari situs tersebut. Dengan ini, Anda akan memiliki akses ke semua data yang didekripsi.

Hindari serangan Man-in-the-Middle

Serangan Man-in-the-Middle menimbulkan risiko besar bagi informasi pengguna di dalam jaringan. Oleh karena itu, perlu selalu waspada dan mengambil langkah-langkah untuk mengurangi kemungkinan terjadinya serangan . Rekomendasi terbaik adalah Anda menggunakan VPN, mengelola untuk mengenkripsi koneksi kami. Juga, jangan lupa untuk memverifikasi bahwa setelah Anda masuk ke situs itu tetap dengan HTTPS. Jika Anda beralih ke HTTP, Anda mungkin berisiko diserang.

Dan untuk protokol ini, jika situs web hanya berfungsi dengan HTTP, cobalah untuk tidak masuk, karena dianggap tidak aman. Juga tetap up to date dengan semua pembaruan . Metode keamanan setiap hari diperbarui untuk melindungi informasi pengguna. Jangan lupa untuk memverifikasi bahwa email yang Anda terima berasal dari alamat yang aman. Menerapkan rekomendasi ini akan mengurangi risiko.

Apakah Anda sudah memasang Telegram ? Terima pos terbaik setiap hari di saluran kami . Atau jika Anda lebih suka, cari tahu semuanya dari halaman Facebook kami .